Il mondo sotto attacco ramsonware

Il mondo sotto attacco ramsonware

- 07 febbraio 2023

- Cybersecurity & Compliance

Era il febbraio 2021 quando la VMware, accortasi di una falla nei suoi software di virtualizzazione, aveva distribuito una patch risolutiva che andava solo applicata. O almeno avrebbe dovuto. Purtroppo in molti casi non è stato così, per questo molti sono stati i paesi e i sistemi coinvolti nell’attacco ramsonware di questo inizio febbraio 2023, in una catena di errori che si stenta a credere. Disinteresse, poca cura, sciatteria verso il fenomeno della pirateria informatica, come se non fosse un problema che riguarda da vicino soprattutto gli amministratori di sistema.

A peggiorare le cose c’è anche il fatto che quei software della VWware non avrebbero dovuto neanche essere esposti ad Internet, se non in casi eccezionali. I server colpiti e censiti dall’attacco sono stati oltre 2.100, con numeri in netta crescita ora dopo ora. Tra le aziende colpite numerose pubbliche amministrazioni. La richiesta di riscatto è stata di circa 2.0 Bitcoin (circa 42.000 euro), con leggere variazioni ad ogni richiesta e su wallet differenti su cui versare la moneta virtuale. Le intrusioni si sono basate su un nuovo ceppo ransomware basato su Rust e chiamato Nevada, un progetto RaaS (Ramsonware as a Service) che offre condizioni molto interessanti e competitive ai malviventi- 85% (per i partner) con un possibile aumento al 90% -. I criminali coinvolti, oltre a essere sviluppatori di ransomware, hanno anche un team che esegue il post exploitation, per sviluppare al meglio il punto di compromissione iniziale e realizzare un'intrusione di rete completa, così da ottenere il massimo danno.

Così, mentre questi malviventi si organizzano meglio ogni giorno, chi dovrebbe fronteggiarli a tutti i livelli si culla in una ignoranza che desta scalpore, dalle aziende private alla Pubblica Amministrazione, e l’attacco di queste ore ne è materica prova. In fin dei conti agli hacker è bastato colpire utilizzando una vulnerabilità nota e vecchia di due anni, sicuri che buona parte degli amministratori non avesse applicato alcuna correzione. La strada da fare per sentirsi relativamente al sicuro è ancora molto lunga, serve promuovere una cultura di base, che oggi manca in primis a tecnici e amministratori.

News

Attiva Incontra 2024

MSP: innovare in prospettiva as a service

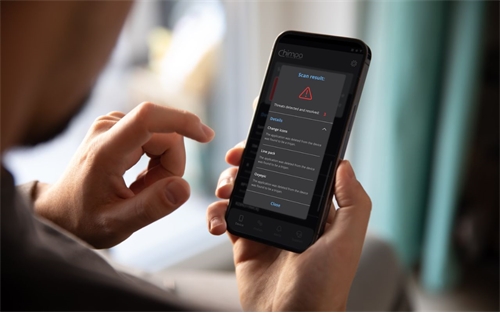

Mobile Security: quella sconosciuta

TAGS

Iscriviti alle newsletter di AttivaEvolution