Mobile Security: quella sconosciuta

Mobile Security: quella sconosciuta

- 31 maggio 2023

- Cybersecurity & Compliance

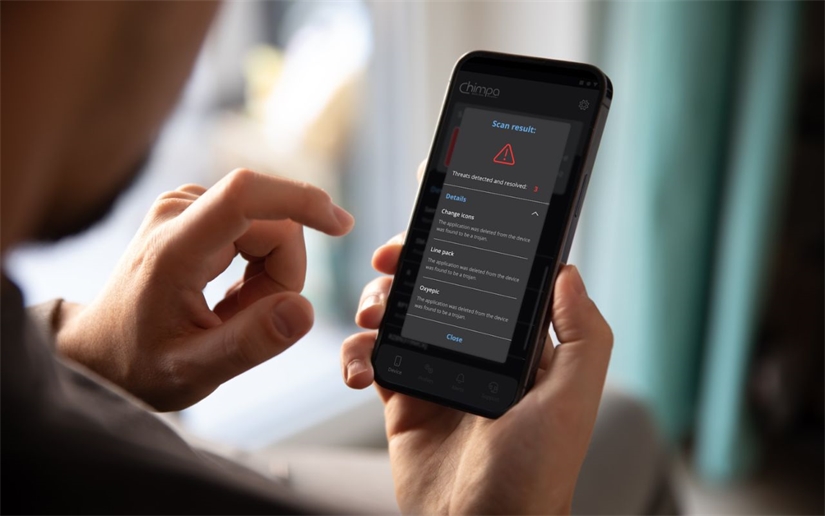

La concomitanza dell’aumento dei Big Data e di IoT unita all’utilizzo dei dispositivi mobili sta cambiando radicalmente le strategie aziendali sotto diversi aspetti: dall’organizzazione del lavoro, alle strategie di marketing, al modo in cui comunichiamo. L’approccio BYOD è ormai consolidato. Molte aziende, però, sanno come controllare le loro reti o i loro PC, ma non riescono a imporre lo stesso livello di sicurezza sia sui dispositivi mobili aziendali, sia su quelli di proprietà dei dipendenti utilizzati per svolgere attività lavorative ovunque essi si trovino.

La scarsa attenzione verso questo aspetto da parte dei Team IT e del canale distributivo è da attribuirsi spesso alla mancata percezione dell’elevato pericolo che l’azienda corre nel sottovalutare i maggiori rischi per la sicurezza informatica dei “device mobili” di oggi come il furto di dati, violazioni degli account, tracciamento delle posizioni o addirittura l’intercettazione delle comunicazioni.

“I criminali informatici si stanno rendendo contro che infiltrarsi in server protetti o in un cloud come facevano una volta è diventato più complesso, grazie all’adozione da parte delle aziende di soluzioni di sicurezza sempre più sofisticate. Se l’ingresso principale è ancor più blindato perché non passare dal retro? E il “mobile” è un’ottima porta di servizio che quasi tutti lasciano incustodita” osserva Lorenzo Zanotto, BU Sales Manager di Attiva Evolution. Quindi se prendono di mira uno o più dispositivi mobili aziendali, i sistemi di sicurezza che si troverebbero di fronte, allo stato attuale sarebbero molti di meno (forse un antivirus) e sicuramente meno avanzati.

“Questo, unito al fatto che mentre il PC viene usato ad intermittenza e comunque più all’interno dell’orario di lavoro, mentre lo smartphone interagisce continuamente con quello che il più grande punto critico della cyber security e cioè il fattore umano, garantisce ai cyber criminali una “superficie d’attacco” non solo estesa in termini di possibili punti di vulnerabiità ma anche e, soprattutto, molto più ampia in termini di estensione temporale. Inoltre, sui dispositivi mobili si trovano anche dati strettamente personali, che possono quindi poi diventare materia di “ricatto” nelle mani di criminali senza scrupoli” aggiunge Diego Fasano, esperto di Mobile Threat Defense e COO di Xnoova ,

Qual è la soluzione migliore? Gestire, proteggere e monitorare

Uno dei modi più ovvi e banali per mantenere la sicurezza dei “dispositivi mobile” sul posto di lavoro sarebbe quello di consapevolizzare, incoraggiare o educare i dipendenti a mantenere al sicuro i dati sensibili e riservati dell’azienda. Utopia.

Dal canto loro le aziende hanno diversi mezzi a loro disposizione per rendere la vita più difficile ai criminali informatici, ma capire quale soluzione è la più completa ed efficace non è di certo così semplice. “Gestire, proteggere e monitorare sono le 3 parole chiave che fanno la differenza nel guidare il processo di selezione della miglior soluzione per rendere il “mobile” un ambiente più controllato e quindi più sicuro” sottolinea Fasano.

Le aziende devono poter gestire facilmente i dispositivi da remoto ed in maniera centralizzata, attraverso una web dashboard, con la possibilità di agire sia a livello di restrizioni: ad esempio con il blocco del download indiscriminato di App, con la creazione di precise policy sulle password, o agendo sui livelli di sicurezza delle connessioni Wi Fi. Ma per una corretta protezione il team IT & Security delle aziende deve anche agilmente poter gestire tutti i servizi “attivi e proattivi” di Mobile Endpoint Security quali per esempio antivirus, smart firewall, navigazione sicura, anti phishing e Threat intelligence. Inoltre, l’azienda deve poter vedere in tempo reale le eventuali anomalie del sistema come un incremento anomalo del traffico di rete, la comparsa di accessi geograficamente incongrui,il versioning del S.O. e delle App. “Per far fronte a queste esigenze si ha la necessità di avere un prodotto che racchiuda in un’unica piattaforma le funzioni di un MDM, di un EDR di un MTD ed di un Antivirus “all in one” ”, conclude Zanotto.

News

Attiva Incontra 2024

MSP: innovare in prospettiva as a service

Mobile Security: quella sconosciuta

TAGS

Iscriviti alle newsletter di AttivaEvolution